Es posible que haya oído hablar del ataque de inundación de MAC. En el ataque de inundación de MAC, el atacante intenta completar la tabla MAC enviando las direcciones IP y MAC no válidas. La tabla de origen comienza a llenarse con direcciones MAC no válidas, reemplazando las direcciones MAC válidas. La seguridad del conmutador de red se ve desafiada principalmente por el ataque de inundación de MAC. Para realizar el ataque de inundación de MAC, se usa el comando macof en Linux. En este artículo, aprenderemos sobre el comando macof en Linux y cómo usar el comando macof para realizar el ataque de inundación de MAC.

¿Qué es el comando Macof en Linux?

Las direcciones MAC se inundan en un conmutador de red local mediante el comando macof de Linux. El conmutador de red mantiene una tabla MAC en la que guarda todas las direcciones MAC. El comando macof envía varias direcciones MAC para inundar el conmutador, lo que hace que el conmutador entre en un modo de falla abierta. El conmutador realmente no sabe a dónde enviar los datos, por lo que envía los datos a todas partes. Se usa comúnmente para realizar el ataque de inundación de MAC. Se proporciona en el conjunto de herramientas del traje Dsniff como una utilidad de desbordamiento de la tabla de direcciones MAC.

¿Cómo funciona el comando Macof en Linux?

El comando macof en Linux inunda el conmutador con varias direcciones MAC, lo que provoca que ingrese en un modo de apertura fallida. Envía varias direcciones MAC a la LAN conmutada y llena la tabla MAC con direcciones MAC aleatorias. Esto da como resultado que algunos interruptores fallen al abrirse en modo de repetición. Esto sucede porque los conmutadores envían los datos a los puertos especificados por la dirección MAC. Y cuando no encuentra la dirección MAC de destino para enviar los datos, actúa como un concentrador y comienza a enviar los datos a todas partes. El concentrador no funciona con el mapeo de destino y transmiten los datos a cada puerto disponible en el dispositivo. Ningún puerto acepta los datos, excepto aquél para el que están destinados. La red concentrada permite un fácil seguimiento y monitoreo del tráfico de la red.

El conmutador hace lo mismo y actúa como un concentrador cuando la tabla MAC se llena con direcciones MAC aleatorias no válidas. Como la mayoría de los dispositivos usan conmutadores para distribuir los datos y trabajan en el mapeo de direcciones MAC, al pirata informático le resulta difícil rastrear el tráfico de la red. Por lo tanto, utilizan el comando macof para inundar el conmutador y completar la tabla MAC con direcciones no válidas, y convertirlo en un concentrador para que puedan rastrear fácilmente todo el tráfico de la red y realizar un ataque de inundación MAC. En este artículo, aprenderemos cómo usar el comando macof en Linux con la ayuda de algunos ejemplos.

Exploraremos algunos ejemplos para ver cómo funciona el comando macof en Linux. ¡Vamos a empezar!

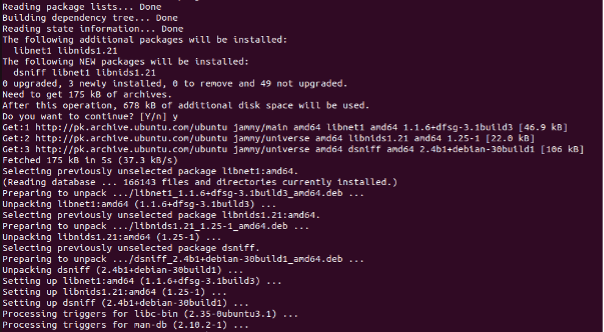

Sintaxis del comando Macof en Linux

Antes de explorar los ejemplos, comprendamos la sintaxis del comando macof y comprendamos cada uno de sus componentes. Aquí está la sintaxis del comando macof en Linux:

El “macof” es el comando principal que realiza la función. El indicador «-i interfaz» se usa para definir la interfaz para enviar la dirección MAC. El “-s fuente” se usa para especificar la dirección IP de la fuente. El indicador «-d destino» se utiliza para proporcionar la dirección IP del destino. El «-e dirección de destino» se utiliza para proporcionar la dirección de hardware de destino. El indicador «-x TCP-source-port» se utiliza para definir el puerto de origen TCP. El «-y TCP-dest-port» se utiliza para presentar el puerto de destino TCP. Y finalmente, el “-n paquetes” se usa para definir el número de paquetes. Estos paquetes se envían a través de la red. Se debe proporcionar el valor de cada indicador. Si se deja alguna opción sin especificar, se generará automáticamente un valor aleatorio para ella.

Ahora, usemos el comando macof como ejemplo. Como macof es parte de la caja de herramientas de dsniff, primero debemos instalarlo.

Instalar Macof en Linux

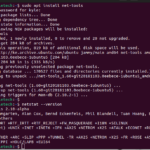

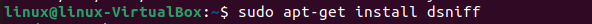

Para utilizar el comando macof en Linux, debe instalar la caja de herramientas dsniff. La caja de herramientas de dsniff se puede instalar fácilmente con apt-get install. Si ejecuta el comando macof sin instalar dsniff, encontrará algunos errores. Verifique el siguiente comando e intente ejecutarlo en la terminal:

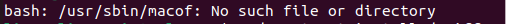

Obtendrá el siguiente resultado después de ejecutar este comando:

Como no tenía un macof instalado, el sistema devolvió un error de «no existe tal archivo o directorio». Por lo tanto, primero debe instalar la caja de herramientas dsniff para usar el comando macof sin encontrar ningún error. Aquí está el comando completo que le permite instalar el dsniff y usar la utilidad macof a través de él. Vea el siguiente comando:

Presione enter en su teclado para ejecutar este comando e instalar la caja de herramientas dsniff en su sistema operativo Ubuntu 22.04. El comando “sudo apt-get install dsniff” le permite instalar la caja de herramientas de dsniff. Ver el siguiente resultado,:

Ahora, su sistema Ubuntu 22.04 está listo para ejecutar el comando macof e inundar el conmutador con direcciones MAC aleatorias. Examinemos algunos ejemplos para aprender a usar el comando macof.

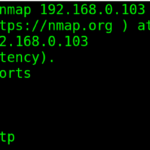

Realice una inundación MAC simple con el comando Macof

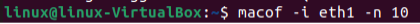

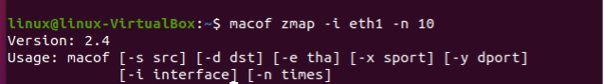

La inundación MAC simple se puede realizar sin especificar ninguna dirección MAC. Nos permite monitorear todo el tráfico a través de la red inundando el conmutador con varias direcciones aleatorias. Escriba el comando (adjunto en la siguiente captura de pantalla) en la terminal. Esto realiza la operación de inundación MAC simple.

El macof es el comando principal de la función. El «-i eth1» especifica la interfaz que es «eth1» para enviar las direcciones MAC. Y el «-n 10» especifica que los 10 paquetes deben enviarse a través de la red. Tenga en cuenta que no se proporciona una dirección IP de origen o destino, por lo que se seleccionarán al azar. Del mismo modo, no hay un puerto TCP de origen o destino especificado, por lo que estos también se seleccionarán al azar. Además, no se especifica ninguna dirección de hardware de destino y eso también se seleccionará automáticamente. Así es como puede realizar la inundación de MAC. Vea el siguiente resultado:

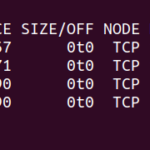

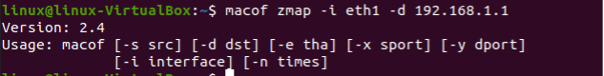

Realice inundaciones MAC dirigidas con el comando Macof

La inundación de MAC de destino se realiza proporcionando la dirección MAC de destino. Como puede notar, no se proporciona una dirección MAC de destino en el ejemplo anterior, lo que resulta en una simple inundación de MAC. Aquí, proporcionaremos una dirección MAC específica para apuntar a la inundación de MAC. Consulte el código siguiente con el resultado adjunto.

Esto da como resultado una inundación de MAC de destino. Vea el siguiente resultado:

Conclusión

Este artículo es un tutorial del comando macof en el sistema operativo Linux. El comando macof se utiliza para inundar el conmutador con direcciones MAC aleatorias, lo que hace que el conmutador entre en el modo de falla de apertura. El comando macof está incluido en la caja de herramientas de dsniff. Para utilizar el comando macof es imprescindible tener instalado el dsniff en el sistema Ubuntu. En este artículo, aprendimos a instalar dsniff y hemos visto dos ejemplos de comandos macof.